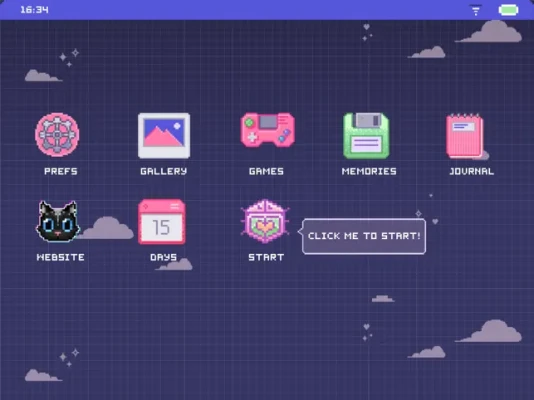

Ultima versione

1.0.5

dicembre 04, 2024

Jenny Pham

Giochi

iOS

628 MB

5

Free

Segnala un problema

Ulteriori informazioni su {ERRORE143}

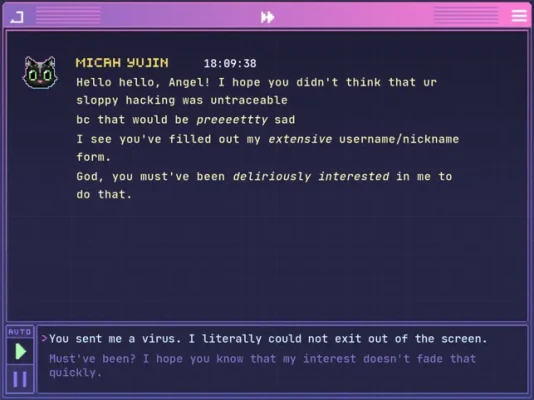

Questa applicazione riguarda una competizione di hacking tra due rivali. L'utente è appena stato battuto dal suo rivale e non lo lascerà sfuggire. Decidono di hackerare il database del loro rivale e di lasciare un messaggio per dimostrare la loro superiorità. Tuttavia, anche il loro rivale li ha hackerati. Questo pone le basi per una battaglia di hacking avanti e indietro tra i due rivali.

L'utente è determinato a emergere e a dimostrare al rivale chi è l'hacker migliore. Usano le loro abilità per accedere al database del loro rivale e lasciare un messaggio, possibilmente schernendo o esultando per la loro vittoria. Questa azione non solo dimostra la loro superiorità, ma serve anche come forma di vendetta per essere stati battuti nella competizione.

Ma il rivale dell'utente non è tipo da tirarsi indietro facilmente. Hanno anche violato il database dell'utente e lasciato un messaggio, forse sfidandolo a continuare la battaglia di hacking. Ciò aggiunge un elemento di competizione ed entusiasmo all'applicazione, poiché l'utente ora deve elaborare una strategia e elaborare un piano per superare in astuzia le capacità di hacking del rivale.

L'applicazione evidenzia la natura competitiva dell'hacking e la determinazione dei singoli individui a emergere. Mostra anche la natura avanti e indietro delle battaglie di hacking, in cui una mossa può portare a una contromossa da parte dell'altra parte. Ciò crea un senso di suspense ed emozione per l'utente mentre cerca di superare in astuzia il rivale e dimostrare la propria superiorità nel mondo dell'hacking.

In conclusione, questa applicazione riguarda una competizione di hacking tra due rivali, in cui l'utente è determinato a dimostrare la propria superiorità dopo essere stato battuto dal rivale. La battaglia di hacking avanti e indietro tra le due parti aggiunge un elemento di competizione ed eccitazione, evidenziando la natura competitiva dell'hacking. Mostra anche la determinazione e le competenze necessarie per essere un hacker di successo.

Il tuo rivale ti ha appena battuto in una gara di hacking. Saresti stato una persona sana di mente e lasceresti scivolare via quella cosa? NON C'È MODO! Entri nel suo database e gli lasci un piccolo messaggio, dimostrando la tua superiorità.

--ma cos'è questo? Ti ha hackerato?

Bene, a questo gioco possono giocare in due.

Valuta l'app

Recensioni degli utenti

App popolari